#DatosCerrados | Bajo las llaves de una reserva que caducará en 2027 y con la validación del INAI. Así mantiene el CISEN los primeros contratos que hizo en la Administración de Enrique Peña Nieto para realizar espionaje con la empresa italiana The Hacking Team. Pagó más de un millón de euros por Galileo, un spyware que ha servido para intromisión en la vida de activistas y periodistas en otros países. Pero la del centro de inteligencia mexicana fue una inversión inservible. Información almacenada en la plataforma Wikileaks arroja que Galileo tuvo menos de 2 por ciento de efectividad en manos de funcionarios del CISEN. Dada su inutilidad, el Gobierno optó por Pegasus, la herramienta fabricada por la israelí NSO Group, con la que periodistas y activistas señalan haber sido espiados.

Ciudad de México, 26 de junio (sin embargo).– En México, en los próximos diez años, no podrá conocerse en qué condiciones contractuales el Centro de Inteligencia y Seguridad Nacional (CISEN) compró “Galileo RCS” a la empresa italiana The Hacking Team, un software para realizar espionaje por el que pagó 1 millón 390 mil euros y con el que al final, alcanzó menos del 2 por ciento de efectividad. Mientras este spyware fracasaba, entró Pegasus a México, la herramienta fabricada por NSO Group, con la que periodistas y activistas señalan haber sido espiados.

Los contratos CISEN 128/13 y CISEN /020/15 con The Hacking team fueron reservados por el CISEN hasta 2027 y el Instituto Nacional de Acceso a la Información y Protección de Datos (INAI) le dio la razón.

Garante del acceso de los ciudadanos a la información, el INAI no sólo avaló la determinación del CISEN de reservar la información del espionaje porque se trataba de información que podría vulnerar la seguridad nacional. En pleno, el instituto instruyó al órgano de inteligencia a modificar la justificación de la reserva. Le pidió que no se basara en el artículo 14 de la antigua Ley Federal de Transparencia –como lo había hecho -, sino en el 13 de la misma ley en aras de dejar claro que la revelación de la información del spyware Galileo podría conllevar riesgos.

Joel Salas Suárez, en ese momento comisionado, ratificó la reserva máxima marcada por el órgano de inteligencia a cargo de Eugenio Ímaz Gispert cuando organizaciones, tanto nacionales como internacionales ya habían advertido que los productos vendidos a los Gobiernos por la firma italiana representaban amenazas a la intimidad de los ciudadanos.

Así, los ciudadanos mexicanos no pueden conocer en qué condiciones se adquirió el malware, al final inútil en la operación del CISEN.

***

Bajo escrutinio porque sus productos eran usados para espiar periodistas y activistas, The Hacking team probó “una sopa de su propio chocolate” en 2015 y fue hackeada. Correos electrónicos y documentos fueron a parar a la plataforma Wikileaks. Ahí están almacenados y hoy pueden ser consultados. Entre misivas y negociaciones, puede verse la puja constante entre tres empresas por el mercado mexicano: The Hacking Team, Finfisher y NSO group.

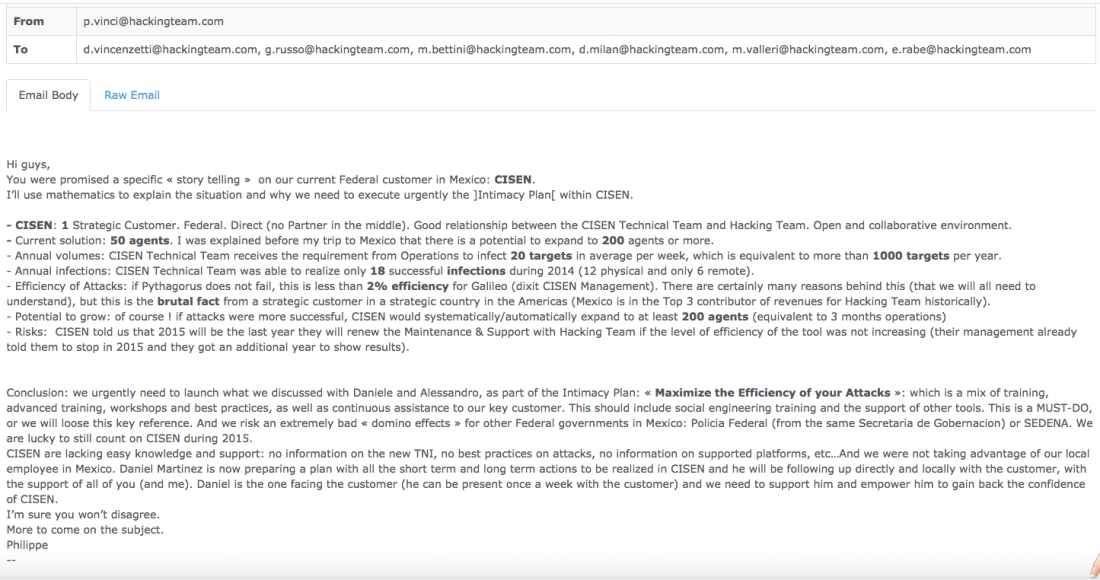

La inutilidad de Galileo en el CISEN es inferida en ese cúmulo de correos electrónicos, revisado por esta Unidad de Datos. Una de las misivas, firmada por Philippe Vinci, vicepresidente de Desarrollo de Negocio de The Hacking Team, archivada con el número 6761, da cuenta de cómo “Galileo” no fue utilizado a cabalidad en México. “El equipo técnico de CISEN fue capaz de realizar sólo 18 infecciones exitosas durante 2014 … Si Pitágoras no miente, esto es menos del 2 por ciento de eficiencia de Galileo. Hay ciertamente varias razones detrás de esto, pero es un hecho brutal viniendo de un cliente estratégico en un país estratégico en América”.

Según esos mismos correos, México fue el principal cliente de The Hacking team hasta 2014 con compras que llegaron a cinco millones 808 mil 875 euros, unos 105 millones de pesos, pero la baja eficiencia en las operaciones del CISEN los puso en alerta de perder a México como cliente.

Si Galileo tuvo una eficiencia muy baja en las operaciones del CISEN se debió, según The Hacking Team, a la falta de conocimiento y capacitación en el uso y aprovechamiento de estas tecnologías.

ADEMÁS

DE CÓMO PEGASUS LE HIZO SOMBRA A GALILEO

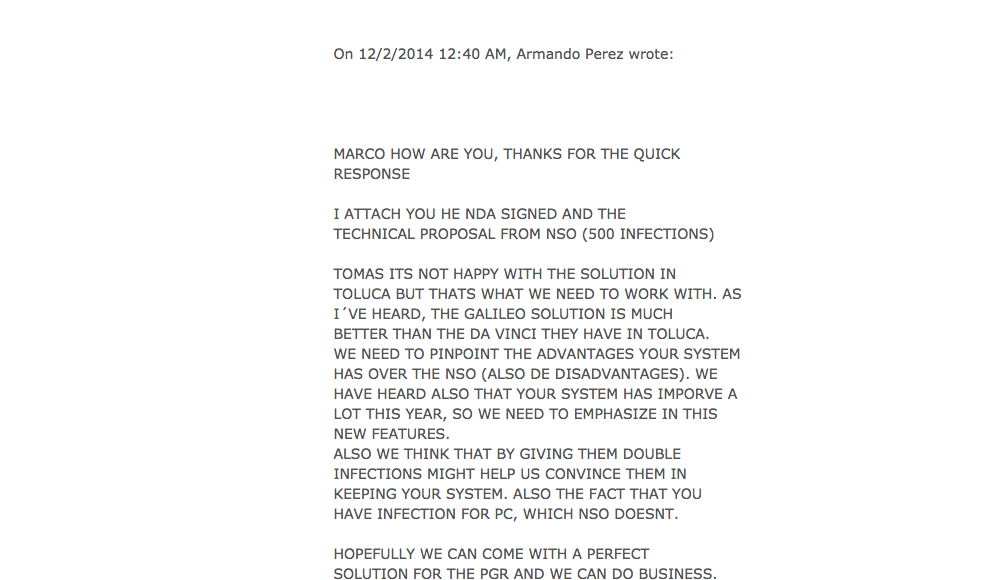

Lo siguiente se desprende de los correos electrónicos filtrados por Wikileaks en 2015 de la empresa italiana The Hacking Team, competidora de NSO Group. En un cable puede leerse que Tomás Zerón se quejó de Da Vinci –otro producto de The Hacking Team – en el Gobierno del Estado de México y que había dicho que no lo deseaba en la Procuraduría General de la República. En uno más, se revela que funcionarios del CISEN preguntaron por qué The Hacking Team no contaba con vectores de infección que no requerían ser instalados físicamente en los dispositivos, como sí los tenía NSO Group.

Un mensaje enviado por Sergio Rodríguez-Solís, ingeniero de la firma italiana, quien reportó que en una visita hecha al CISEN el 15 de enero de 2014, consignó: “ellos explicaron que habían probado por sí mismos un sistema de infección ‘manos libres’ para teléfonos móviles que funcionaba en hasta 80 por ciento de los dispositivos que probaron, incluyendo Android, BB [BlackBerry], iOS y Symbian. Se quejaron de por qué nosotros no tenemos vectores de infección que no requieren de la interacción del usuario como NSO tiene”.

En otro correo, fechado en diciembre de 2014, con el número 6180, se cuenta cómo Armando Pérez, integrante de Grupo Tech Bull y subsidiaria de Balam Seguridad Privada le sugiere a Marco Bettini, representante de ventas de The Hacking Team convenza al Gobierno mexicano de adquirir los servicios del malware Pegasus de NSO Group en lugar de Galileo RCS.